À quoi sert un VPN ?

La sécurité et la discrétion des activités sur Internet, c’est la promesse des fournisseurs de VPN. Mais qui a besoin d’un VPN et comment fonctionne-t-il ? Quels en sont les avantages et les inconvénients ?

VPN est l’acronyme de Virtual Private Network. Le téléchargement d’un logiciel, qu’on appelle aussi client VPN, permet de générer un réseau privé virtuel, une sorte de tunnel qui protège vos données. Ce service est proposé par un fournisseur de VPN et il est légal, du moins en France.

Fonctionnement du VPN

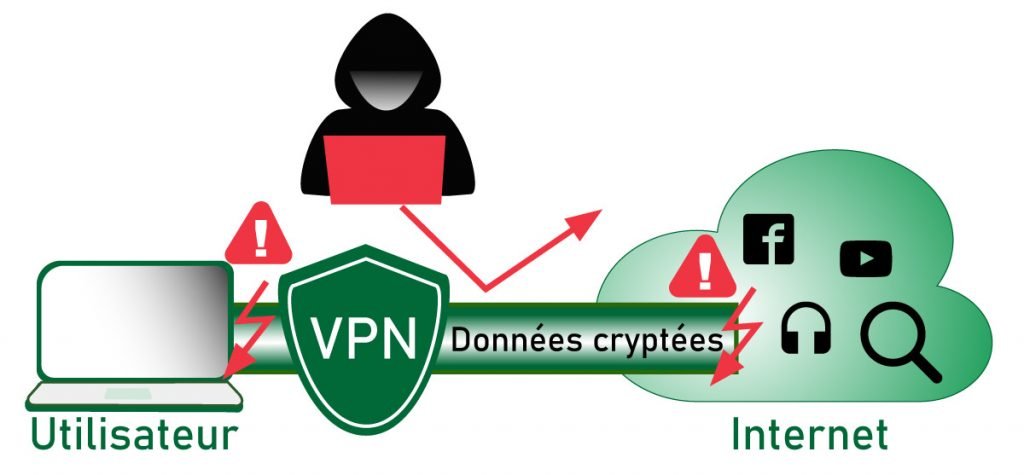

Pour naviguer sur Internet, le FAI (fournisseur d’accès Internet) attribue une adresse IP à l’utilisateur et le connecte au réseau. Quand l’utilisateur navigue sur Internet, ses données peuvent être interceptées et reliées à son adresse IP, d’autant plus facilement quand l’utilisateur utilise un wifi public.

Lorsque l’utilisateur dispose d’une application VPN sur son ordinateur ou son smartphone, il se connecte à un des serveurs du réseau de son fournisseur de VPN. Ensuite, toute l’activité en ligne de l’utilisateur est cryptée. Il devient impossible, y compris pour le FAI, de tracer la navigation. Pour le site consulté en final, l’IP connue est celle du serveur VPN choisi et non plus celle de l’utilisateur.

Avantages de la navigation par VPN

Pour naviguer en toute confidentialité, en particulier sur les wifi publics, l’utilisateur a tout intérêt à utiliser un VPN. D’après le site Statistica, près d’un Français sur cinq, âgé de 18 à 49 ans a recours à un VPN. Le pourcentage se réduit chez les gens plus âgés et moins technophiles. Il existe des VPN gratuits et d’autres payants, à choisir avec soin. En effet, il faut toujours s’interroger sur le modèle économique des VPN, gratuits ou payants, afin de ne pas accorder une exclusivité au fournisseur de VPN sur les données que l’on cherche à protéger. Les applications de VPN sont généralement simples à utiliser : une fois le logiciel téléchargé, il suffit de choisir dans l’interface un serveur d’une zone géographique avant d’utiliser son navigateur Internet.

L’anonymat est l’autre promesse de la navigation sous VPN. Comme les données essentielles sont encapsulées et cryptées et qu’elles transitent dans un tunnel, elles sont protégées. Cet anonymat permet à certains d’enfreindre les lois et de réaliser des transactions illicites comme le téléchargement de fichiers peer-to-peer interdit par la loi Hadopi.

Se connecter à un serveur VPN basé à l’étranger, permet à l’utilisateur de contourner les restrictions géographiques et avoir accès à des services ou marchandises non disponibles dans son pays. Dans les pays où s’exerce une censure sur Internet, le recours au VPN est souvent interdit car il permet d’accéder à des contenus non autorisés, jugés comme dangereux pour la stabilité nationale.

Attention toutefois : l’obligation de conservation des logs (historique des données de connexion) concerne tous les fournisseurs d’accès dans de nombreux pays et permet de remonter à l’utilisateur en cas de procédure judiciaire à son encontre.

En entreprise, le VPN est utilisé pour permettre aux employés de s’y connecter sans compromettre la sécurité du système d’information professionnel. L’employé possède une autorisation spéciale qui lui ouvre un accès à son environnement de travail. Les données cryptées transitent via le tunnel généré par le VPN.

Points faibles et inconvénients de la navigation sous VPN

Le recours massif au télétravail en période de pandémie à la Covid-19 a contraint de nombreuses entreprises à ouvrir des accès à leur réseau interne et leurs bases de données, souvent dans la précipitation. Or, l’offre d’un accès à distance professionnel, en toute sécurité, ne peut reposer uniquement sur la mise en place d’un VPN. D’autres dispositions sont nécessaires pour assurer la sécurité des données de l’entreprise : une politique d’accès selon le type de données et le profil de l’employé, l’installation d’un proxy, une structure qui supporte les accès à distance, la fourniture au travailleur à distance d’un matériel adapté et protégé.

En effet, le VPN protège le transit des données de la connexion au serveur VPN jusqu’au site visité, mais des points faibles se trouvent à chacune des extrémités du tunnel généré. Une attaque redoutée est celle connue sous le nom d’attaque de l’homme du milieu ou man-in-the-middle attack, qui consiste à s’emparer des clés de cryptage pour accéder en clair aux données qui transitent. Le matériel de l’utilisateur est souvent un point d’entrée des hackers. S’il n’est pas verrouillé ou qu’il est insuffisamment protégé, il permet d’obtenir les accès aux données avant leur transit sous VPN et d’embarquer des logiciels malveillants.

Le VPN comporte également quelques inconvénients mineurs : un ralentissement de la connexion, une forte utilisation de la bande passante et une restriction des accès par le fournisseur de VPN. En effet, si le VPN permet de contourner les règles d’Internet, c’est parce que ses propres règles priment. Le fournisseur de VPN ou l’entreprise qui ouvre ses accès sous VPN peut déterminer ses règles de navigation et restreindre l’accès à certains sites autorisés, interdire l’accès à une liste de sites sensibles.

La sécurité des données ne dépend donc pas uniquement de l’usage d’un VPN et du cryptage de plus en plus complexe des données, mais engage aussi la responsabilité de l’utilisateur. Bien utilisé, le VPN s’avère tout de même fiable et nécessaire lorsque l’utilisateur fréquente régulièrement les réseaux wifi publics.

Publié le 09/08/2021 - CC BY-SA 4.0

Pour aller plus loin

Sécurité des réseaux informatiques

Ali Sadiqui

Iste éditions, 2019

Un état des lieux des solutions pour un système informatique sécurisé, dont pare-feux, cryptographie, VPN ou encore protocole AAA.

À la Bpi, niveau 3, 681.40 SAD

Les champs signalés avec une étoile (*) sont obligatoires